Sécurité des fichiers : comment VirusCamp protège vos applications web ?

Publié le 09 Apr 2026 par Audrey Smith

Dans de nombreux projets web, les utilisateurs peuvent envoyer des documents, des pièces jointes ou des fichiers d’import. C’est pratique, mais cela peut aussi poser un risque de sécurité. Un fichier apparemment banal peut contenir un malware et exposer l’application ou son infrastructure. Dans ce contexte, la sécurité des fichiers ne peut plus être un simple détail technique. Chez Offshore Value, nous avons étudié l’intégration de VirusCamp pour ajouter une couche de contrôle avant l’utilisation des fichiers dans une application. L’objectif est de détecter plus tôt les contenus potentiellement malveillants et de limiter les risques avant traitement ou stockage.

Points essentiels à retenir

- La sécurité des fichiers est devenue un sujet important dès qu’une application accepte des documents envoyés par les utilisateurs.

- Un fichier malveillant peut compromettre une plateforme, perturber ses traitements ou exposer d’autres utilisateurs.

- VirusCamp permet d’analyser automatiquement les fichiers avant leur utilisation dans l’application.

- Son intégration a permis de détecter et de bloquer des fichiers suspects avant qu’ils ne circulent dans la plateforme.

- Nous avons aussi développé un package dédié pour faciliter cette intégration dans nos projets.

Table des matières

- Pourquoi la sécurité des fichiers est devenue un enjeu majeur dans les projets web ?

- Quels risques peuvent contenir les fichiers envoyés par les utilisateurs ?

- Comment VirusCamp renforce la sécurité des fichiers ?

- Ce que cette intégration a changé dans notre projet

- Simplifier l’intégration avec un package dédié

- Pourquoi l’expertise technique reste essentielle autour de ces outils ?

- Conclusion

- FAQ

Pourquoi la sécurité des fichiers est devenue un enjeu majeur dans les projets web ?

Dans beaucoup d’applications, l’envoi de fichiers fait partie du fonctionnement normal. Cela peut concerner des justificatifs, des contrats, des exports, des pièces jointes ou des imports de données. Le geste semble simple pour l’utilisateur, mais il entraîne une responsabilité technique importante côté application.

Dès qu’un système accepte un fichier, il doit se demander ce qu’il va en faire :

- le stocker,

- le traiter,

- l’ouvrir,

- le transmettre

- ou le rendre accessible à d’autres personnes.

C’est à ce moment que la sécurité des fichiers devient un vrai sujet. Sans contrôle adapté, un simple upload peut devenir un vecteur de risque. Pour les équipes qui gèrent ce type de fonctionnalités, il ne suffit donc plus de vérifier le format ou la taille d’un document. Il faut aussi s’assurer que le fichier ne représente pas une menace avant de l’intégrer au flux de l’application.

C’est précisément le type de besoin sur lequel un partenaire en développement web peut apporter un cadre plus fiable, surtout lorsque les échanges de fichiers sont fréquents ou sensibles.

Quels risques peuvent contenir les fichiers envoyés par les utilisateurs ?

Le premier risque est évident : un fichier peut contenir un logiciel malveillant. Ce malware peut ensuite être exploité lors du traitement du document, de son ouverture ou de sa circulation au sein de la plateforme.

Mais le problème ne s’arrête pas là. Un fichier compromis peut aussi contaminer d’autres usages. Il peut être téléchargé par un autre utilisateur, transmis à une équipe interne ou intégré à un processus automatisé.

Ce qui semblait être un simple document peut alors devenir un point de diffusion. Dans certains cas, ce type de faille peut même s’inscrire dans une logique plus large de piratage de site ou de compromission applicative, si aucun contrôle sérieux n’est prévu en amont.

Il existe aussi un enjeu de confiance. Si une application laisse passer des fichiers suspects, elle fragilise sa propre fiabilité. Dans certains contextes, cela peut créer un risque métier direct, surtout lorsque la plateforme sert à centraliser des échanges avec des clients, des partenaires ou des collaborateurs.

Comment VirusCamp renforce la sécurité des fichiers ?

Pour répondre à ce besoin, nous avons étudié l’intégration de Virus Camp comme solution d’analyse antivirus. Son rôle est d’examiner automatiquement les fichiers afin de détecter d’éventuels malwares avant qu’ils ne soient utilisés dans une application ou transmis à d’autres utilisateurs.

L’intérêt de cette approche est clair. Au lieu de laisser le fichier entrer directement dans le circuit applicatif, on ajoute une étape de contrôle. Cette vérification agit comme une couche de sécurité supplémentaire. Elle permet de filtrer plus tôt les contenus suspects et de réduire le risque en amont.

Dans une logique de sécurité des fichiers, ce type de solution apporte donc un bénéfice concret. Elle ne remplace pas les autres bonnes pratiques de sécurité, mais elle renforce un point souvent sensible : le moment où le fichier arrive dans l’application.

Ce que cette intégration a changé dans notre projet

L’intégration de VirusCamp a permis de détecter et bloquer des fichiers potentiellement malveillants avant qu’ils ne soient utilisés dans l’application. Ce résultat est important, car il réduit les risques au moment où ils sont encore maîtrisables.

Concrètement, cette intégration améliore la sécurité globale de la plateforme. Elle limite l’exposition liée aux fichiers envoyés par les utilisateurs et ajoute une protection utile dans le parcours de traitement. Au lieu de réagir après coup, l’application peut contrôler plus tôt ce qu’elle accepte réellement.

Ce retour d’expérience montre aussi qu’une meilleure sécurité des fichiers ne passe pas forcément par une refonte lourde. Dans bien des cas, elle repose surtout sur l’ajout d’un contrôle pertinent au bon endroit dans le workflow.

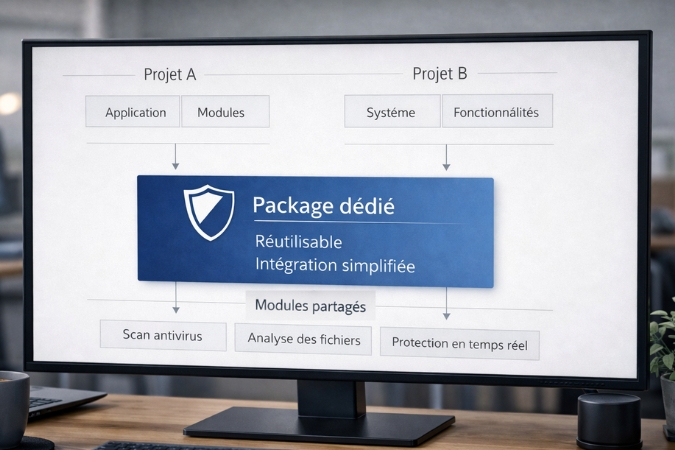

Simplifier l’intégration avec un package dédié

Pour rendre cette intégration plus simple dans nos projets, nous ne nous sommes pas arrêtés à l’usage de l’outil. Nous avons aussi développé un code sur mesure afin de faciliter son exploitation dans les applications.

Ce travail a abouti à la création d’un package dédié permettant de simplifier l’analyse automatique des fichiers. L’objectif était de rendre l’intégration plus rapide, plus propre et plus facile à réutiliser sur plusieurs projets.

Cette démarche est importante, car elle transforme une intégration ponctuelle en composant réutilisable. Elle permet aussi de gagner en cohérence technique d’un projet à l’autre, tout en renforçant la sécurité des fichiers de manière plus systématique.

Pourquoi l’expertise technique reste essentielle autour de ces outils ?

Un outil d’analyse antivirus peut être très utile, mais il ne suffit pas à lui seul. Il faut encore savoir :

- où lancer le scan,

- à quel moment bloquer un fichier,

- comment gérer le résultat de l’analyse

- et quelle logique appliquer dans l’application.

C’est là que l’expertise technique reste déterminante. Une bonne intégration ne consiste pas seulement à appeler un service externe. Elle suppose de l’insérer proprement dans l’architecture, de gérer les cas d’erreur, de sécuriser les traitements et de garder une logique claire pour les développeurs comme pour les utilisateurs.

Autrement dit, la sécurité des fichiers dépend à la fois de l’outil utilisé et de la manière dont il est intégré. C’est précisément ce qui fait la différence entre une sécurité théorique et une sécurité réellement opérationnelle.

Conclusion

Dans les projets où les utilisateurs peuvent envoyer ou échanger des documents, la sécurité des fichiers doit être intégrée dès la conception. L’intégration de VirusCamp nous a permis d’ajouter une couche de contrôle utile, de détecter plus tôt les fichiers suspects et de renforcer la sécurité globale de la plateforme.

En allant plus loin avec un package dédié, nous avons aussi cherché à rendre cette approche plus simple à mettre en place dans d’autres applications. Pour les équipes qui souhaitent sécuriser ce type de flux avec méthode, Offshore Value peut apporter un accompagnement fiable, structuré et adapté au projet.

FAQ

Faut-il analyser tous les fichiers envoyés par les utilisateurs ?

Dans la plupart des cas, oui. Dès qu’un fichier entre dans une application, il peut devenir un point de risque. L’analyse systématique permet de réduire les angles morts et d’éviter qu’un fichier dangereux passe entre les contrôles.

À quel moment faut-il lancer l’analyse antivirus ?

Le plus utile est de lancer l’analyse avant que le fichier ne soit exploité par l’application, transmis à d’autres utilisateurs ou intégré à un traitement interne. Plus le contrôle intervient tôt, plus le risque est contenu.

Que faire lorsqu’un fichier est détecté comme malveillant ?

Il faut empêcher son usage dans l’application et définir une réponse claire côté plateforme : blocage, rejet, mise en quarantaine ou journalisation de l’incident. L’important est de ne pas laisser le fichier poursuivre son parcours normal.

Un antivirus suffit-il à lui seul pour sécuriser les échanges de fichiers ?

Non. Il s’agit d’une couche de protection importante, mais elle doit s’intégrer dans un dispositif plus large : contrôles d’upload, validation des types de fichiers, gestion des accès, journalisation et bonnes pratiques de développement.